Untuk keselamatan tambahan, saya ingin menyekat akses ke suis Cisco SG300-10 saya ke hanya satu alamat IP di subnet tempatan saya. Selepas menghidupkan semula suis baru saya beberapa minggu kemudian, saya tidak senang mengetahui bahawa sesiapa yang disambungkan ke LAN atau WLAN saya boleh masuk ke halaman masuk dengan hanya mengetahui alamat IP untuk peranti tersebut.

Saya akhirnya menyaring manual 500 halaman untuk mengetahui cara hendak menyekat semua alamat IP kecuali yang saya mahukan untuk akses pengurusan. Selepas banyak ujian dan beberapa catatan ke forum Cisco, saya menganggapnya! Dalam artikel ini, saya akan memandu anda melalui langkah-langkah untuk mengkonfigurasi profil akses dan peraturan profil untuk suis Cisco anda.

Nota : Kaedah berikut yang saya akan menerangkan juga membolehkan anda untuk menyekat akses kepada mana-mana bilangan perkhidmatan yang dibolehkan pada suis anda. Sebagai contoh, anda boleh menyekat akses ke SSH, HTTP, HTTPS, Telnet, atau semua perkhidmatan ini melalui alamat IP.

Buat Profil & Peraturan Akses Pengurusan

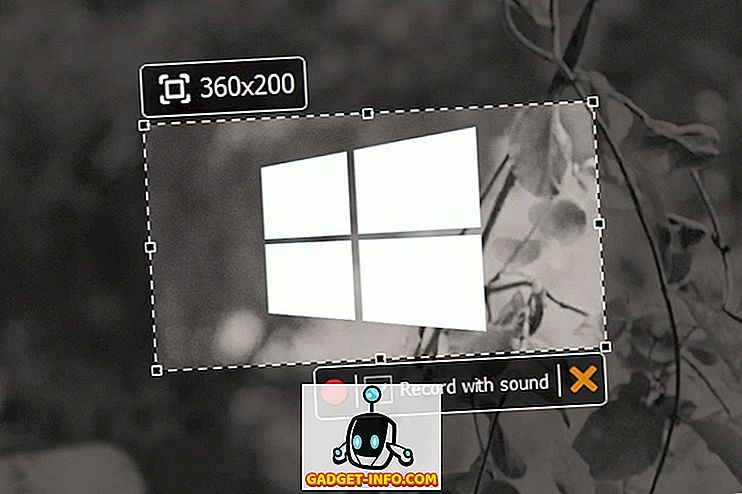

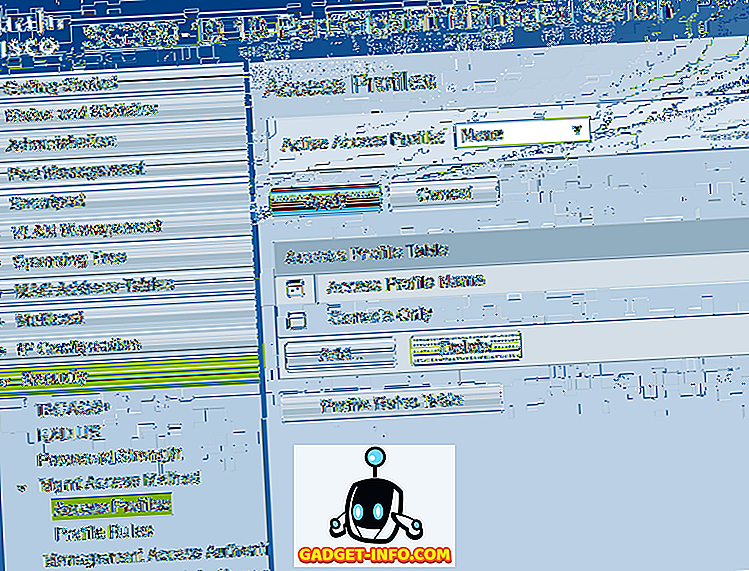

Untuk bermula, log masuk ke antara muka web untuk suis anda dan luaskan Keselamatan dan kemudian kembangkan Kaedah Akses Mgmt . Teruskan dan klik pada Profil Akses .

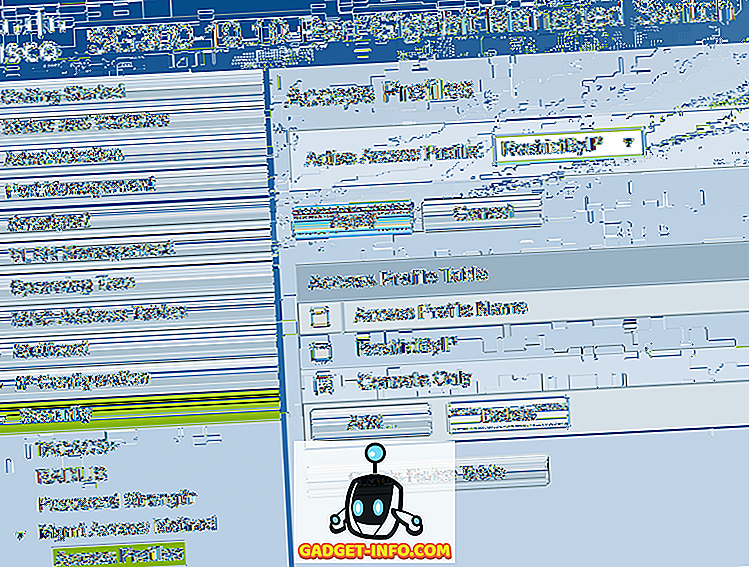

Perkara pertama yang perlu kita lakukan ialah membuat profil akses baru. Secara lalai, anda hanya perlu melihat profil Konsol Sah . Juga, anda akan perhatikan di atas bahawa Tiada dipilih bersebelahan Profil Akses Aktif . Sebaik sahaja kami telah membuat profil dan peraturan kami, kami perlu memilih nama profil di sini untuk mengaktifkannya.

Sekarang klik pada butang Tambah dan ini akan membawa kotak dialog di mana anda akan dapat menamakan profil baharu anda dan juga menambah peraturan pertama untuk profil baru.

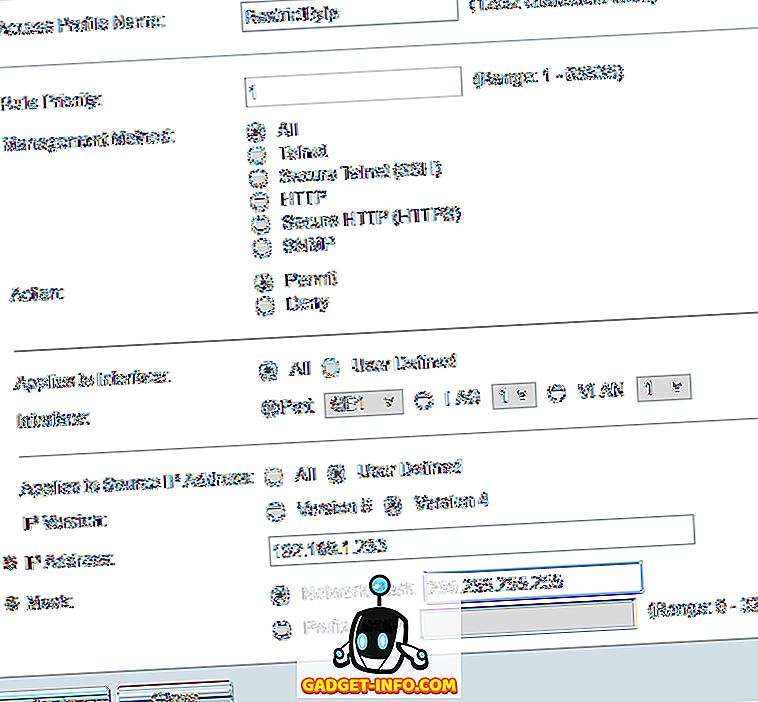

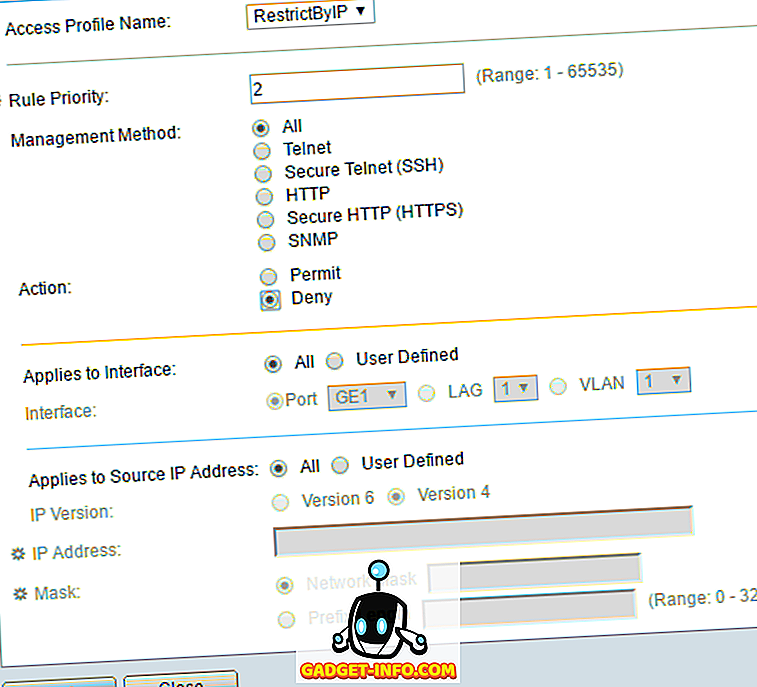

Di bahagian atas, beri nama baru anda nama. Semua medan lain berkaitan dengan peraturan pertama yang akan ditambahkan ke profil baru. Untuk Keutamaan Rule, anda perlu memilih nilai antara 1 dan 65535. Cara Cisco berfungsi adalah bahawa peraturan dengan keutamaan terendah digunakan dahulu. Jika ia tidak sepadan, maka peraturan seterusnya dengan keutamaan yang paling rendah digunakan.

Dalam contoh saya, saya memilih keutamaan 1 kerana saya mahu peraturan ini diproses terlebih dahulu. Peraturan ini akan menjadi alamat IP yang saya ingin beri akses kepada suis. Di bawah Kaedah Pengurusan, anda boleh memilih perkhidmatan khusus atau memilih semua, yang akan menyekat segala-galanya. Dalam kes saya, saya memilih semua kerana saya hanya mempunyai SSH dan HTTPS yang dibolehkan dan saya menguruskan kedua-dua perkhidmatan dari satu komputer.

Ambil perhatian bahawa jika anda ingin menjamin SSH dan HTTPS sahaja, maka anda perlu membuat dua peraturan berasingan. Tindakan ini hanya boleh Deny atau Permit . Untuk contoh saya, saya memilih Permit kerana ini akan menjadi IP yang dibenarkan. Seterusnya, anda boleh memohon peraturan ini kepada antara muka tertentu pada peranti atau anda boleh tinggalkan di Semua supaya ia terpakai kepada semua port.

Di bawah Terpakai kepada Alamat IP Sumber, kita perlu memilih Pengguna Ditetapkan di sini dan kemudian memilih Versi 4, melainkan jika anda bekerja dalam persekitaran IPv6 yang mana anda akan memilih Versi 6. Sekarang taip alamat IP yang akan dibenarkan akses dan taip dalam topeng rangkaian yang sepadan dengan semua bit yang berkaitan untuk dipertimbangkan.

Sebagai contoh, kerana alamat IP saya ialah 192.168.1.233, alamat IP keseluruhan perlu diperiksa dan oleh itu saya memerlukan topeng rangkaian 255.255.255.255. Sekiranya saya mahukan peraturan dikenakan kepada semua orang di seluruh subnet, maka saya akan menggunakan topeng 255.255.255.0. Ini bermakna sesiapa yang mempunyai alamat 192.168.1.x akan dibenarkan. Itu bukan apa yang saya mahu lakukan, jelas, tapi semoga menerangkan cara menggunakan topeng rangkaian. Perhatikan bahawa topeng rangkaian bukan subnet mask untuk rangkaian anda. Topeng rangkaian hanya mengatakan yang bit Cisco harus melihat apabila memohon peraturan.

Klik Terapkan dan kini anda harus mempunyai profil akses dan peraturan baru! Klik pada Peraturan Profil di menu sebelah kiri dan anda akan melihat peraturan baru yang disenaraikan di bahagian atas.

Sekarang kita perlu menambah peraturan kedua kita. Untuk melakukan ini, klik pada butang Tambah yang ditunjukkan di bawah Jadual Peraturan Profail .

Peraturan kedua adalah sangat mudah. Pertama, pastikan Nama Profil Akses adalah sama yang kami buat. Sekarang, kami hanya memberikan peraturan keutamaan 2 dan memilih Deny untuk Tindakan . Pastikan segala-galanya ditetapkan kepada Semua . Ini bermakna semua alamat IP akan disekat. Walau bagaimanapun, sejak peraturan pertama kami akan diproses terlebih dahulu, alamat IP tersebut akan dibenarkan. Sekali peraturan dipadankan, peraturan lain diabaikan. Jika alamat IP tidak sepadan dengan peraturan pertama, ia akan datang kepada peraturan kedua ini, di mana ia akan cocok dan disekat. Nice!

Akhirnya, kita perlu mengaktifkan profil akses baru. Untuk melakukannya, kembali ke Akses Profiles dan pilih profil baru dari senarai drop-down di bahagian atas (bersebelahan dengan Profil Akses Aktif ). Pastikan anda klik Apply dan anda harus baik untuk pergi.

Ingat bahawa konfigurasi pada masa ini hanya disimpan dalam konfigurasi yang sedang berjalan. Pastikan anda pergi ke Pentadbiran - Pengurusan Fail - Salin / Simpan Konfigurasi untuk menyalin konfigurasi yang berjalan ke konfigurasi permulaan.

Jika anda ingin membenarkan lebih daripada satu akses alamat IP ke suis, ciptakan peraturan lain seperti yang pertama, tetapi berikan keutamaan yang lebih tinggi. Anda juga perlu memastikan bahawa anda mengubah keutamaan untuk peraturan Deny supaya ia mempunyai keutamaan yang lebih tinggi daripada semua Permit Permit . Sekiranya anda menghadapi sebarang masalah atau tidak dapat mengerjakannya, jangan lepaskan komen dan saya akan cuba membantu. Nikmati!